來(lái)源:Chainalysis;編譯:鄧通,喜來(lái)順財(cái)經(jīng)

2024 年,勒索軟件格局發(fā)生了重大變化,加密貨幣繼續(xù)在勒索中發(fā)揮核心作用。然而,由于執(zhí)法行動(dòng)增加、國(guó)際合作改善以及越來(lái)越多的受害者拒絕支付,贖金總額同比下降了約 35%。

作為回應(yīng),許多攻擊者改變了策略,新的勒索軟件毒株從重新命名、泄露或購(gòu)買的代碼中出現(xiàn),反映出更具適應(yīng)性和敏捷性的威脅環(huán)境。勒索軟件操作也變得更快,談判通常在數(shù)據(jù)泄露后數(shù)小時(shí)內(nèi)開始。攻擊者包括民族國(guó)家行為者、勒索軟件即服務(wù) (RaaS) 操作、單獨(dú)操作員和數(shù)據(jù)盜竊勒索團(tuán)體,例如那些從云服務(wù)提供商 Snowflake 勒索和竊取數(shù)據(jù)的人。

在本章中,我們將探討這些發(fā)展及其影響,包括各種案例研究 — LockBit、伊朗勒索軟件毒株、Akira/Fog 和 INC/Lynx — 以體現(xiàn)今年的趨勢(shì)。

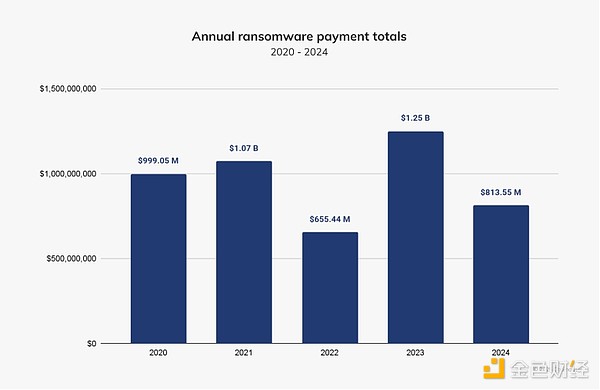

2024年,勒索軟件攻擊者從受害者那里獲得了約8.1355億美元的付款,較2023年創(chuàng)紀(jì)錄的12.5億美元下降了35%,這是自2022年以來(lái)勒索軟件收入首次下降。

正如我們?cè)谀曛蟹缸锔轮兄赋龅哪菢樱?024 年 1 月至 6 月期間勒索軟件攻擊者勒索的金額已達(dá)到 4.598 億美元,比 2023 年同期勒索的金額高出約 2.38%。2024 年上半年還出現(xiàn)了幾筆異常大的支付,例如創(chuàng)紀(jì)錄的 7500 萬(wàn)美元支付給 Dark Angels。

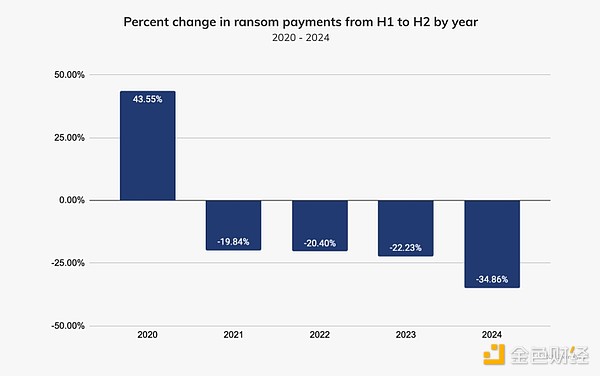

盡管 2024 年的總額出現(xiàn)了小幅的半數(shù)增長(zhǎng) (HoH),但我們預(yù)計(jì)到年底 2024 年將超過(guò) 2023 年的總額。然而幸運(yùn)的是,支付活動(dòng)在 2024 年 7 月之后放緩了約 34.9%。這種放緩類似于 2021 年以來(lái)贖金支付的半數(shù)下降以及 2024 年下半年某些類型的加密相關(guān)犯罪(例如被盜資金)的整體下降。值得注意的是,今年的下降幅度比過(guò)去三年更為明顯。

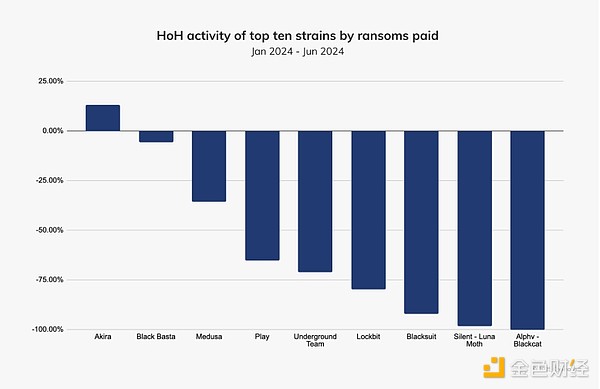

仔細(xì)研究上半年收入排名前 10 的勒索軟件毒株,可以深入了解推動(dòng)這些 HoH 趨勢(shì)的團(tuán)體。如下圖所示,自 2023 年 3 月以來(lái),Akira 已針對(duì)超過(guò) 250 個(gè)實(shí)體發(fā)起攻擊,是上半年排名前 10 的勒索軟件毒株中唯一在 2024 年下半年加大力度的毒株。LockBit 于 2024 年初被英國(guó)國(guó)家犯罪局 (NCA) 和美國(guó)聯(lián)邦調(diào)查局 (FBI) 破壞,其下半年支付額下降了約 79%,展現(xiàn)了國(guó)際執(zhí)法合作的有效性。ALPHV/BlackCat 曾是 2023 年收入最高的毒株之一,于 2024 年 1 月退出,在下半年留下空白。

勒索軟件事件響應(yīng)公司 Coveware 的事件響應(yīng)高級(jí)總監(jiān) Lizzie Cookson 告訴我們:“在 LockBit 和 BlackCat/ALPHV 倒閉后,市場(chǎng)再也沒有恢復(fù)到以前的狀態(tài)。我們看到了單獨(dú)行動(dòng)者的增加,但我們沒有看到任何團(tuán)體迅速吸收他們的市場(chǎng)份額,就像我們?cè)谥暗母哒{(diào)拆除和關(guān)閉之后看到的那樣。當(dāng)前的勒索軟件生態(tài)系統(tǒng)中充斥著許多新來(lái)者,他們傾向于將精力集中在中小型市場(chǎng)上,而這些市場(chǎng)反過(guò)來(lái)又與更適中的贖金要求有關(guān)。”

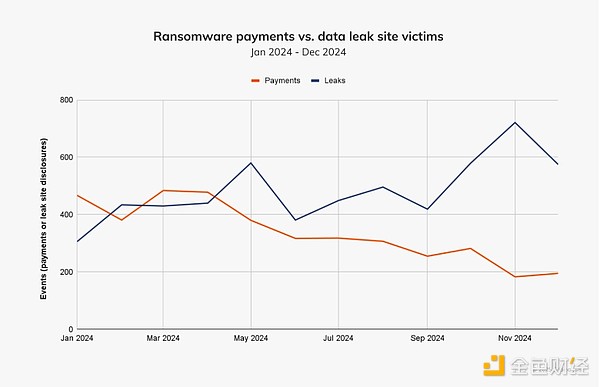

為了進(jìn)一步了解導(dǎo)致下半年勒索軟件支付活動(dòng)減少的原因,我們首先查看了數(shù)據(jù)泄露網(wǎng)站,這些網(wǎng)站可能是勒索軟件事件的代表。在下圖中,我們可以看到下半年勒索軟件事件的數(shù)量有所增加,但鏈上支付有所下降,這表明受害者數(shù)量有所增加,但支付的金額卻有所減少。

2024 年數(shù)據(jù)泄露網(wǎng)站公布的受害者數(shù)量比以往任何一年都多。不僅有更多所謂的受害者,而且據(jù) Recorded Future 威脅情報(bào)分析師 Allan Liska 稱,2024 年有 56 個(gè)新的數(shù)據(jù)泄露網(wǎng)站——是 Recorded Future 在 2023 年發(fā)現(xiàn)數(shù)量的兩倍多。然而,數(shù)據(jù)泄露網(wǎng)站信息以及它對(duì)勒索軟件生態(tài)系統(tǒng)的啟示有一些注意事項(xiàng)需要考慮。

eCrime 威脅研究員 Corsin Camichel 分享了更多有關(guān)泄密合法性的信息。“我們觀察到泄密網(wǎng)站帖子聲稱組織存在,但在更深入的分析中卻失敗了。例如,我們看到了跨國(guó)組織的聲明,但實(shí)際上,只有一家較小的子公司受到了影響。2024 年,超過(guò) 100 個(gè)組織被列在兩個(gè)或多個(gè)數(shù)據(jù)泄露網(wǎng)站上。‘MEOW’ 泄密網(wǎng)站在其中扮演了重要角色,似乎破壞了網(wǎng)站并列出了從網(wǎng)絡(luò)服務(wù)器或數(shù)據(jù)庫(kù)中獲取的數(shù)據(jù)。”上述勒索軟件支付和數(shù)據(jù)泄露網(wǎng)站受害者之間存在反比關(guān)系的另一個(gè)原因可能是威脅行為者被發(fā)現(xiàn)夸大或謊報(bào)受害者或重新發(fā)布舊受害者的索賠。“LockBit 運(yùn)營(yíng)商在名為‘Operation Cronos’的執(zhí)法行動(dòng)后玩弄花招,假裝保持相關(guān)性和活躍性,因?yàn)樗麄冊(cè)俅沃匦掳l(fā)布了許多之前列出的索賠,或者添加了很久以前發(fā)生的攻擊,有些甚至是一年前發(fā)生的,”Camichel 補(bǔ)充道。

Liska 還與我們分享了有關(guān)發(fā)布到數(shù)據(jù)泄露網(wǎng)站上的非法受害者的信息,并表示:“LockBit 尤其如此,在執(zhí)法行動(dòng)后被許多地下社區(qū)排斥后,為了保持相關(guān)性,該公司在其數(shù)據(jù)泄露網(wǎng)站上發(fā)布了高達(dá) 68% 的重復(fù)或直接捏造的受害者。”

在 LockBit 中斷和 BlackCat 退出騙局之后,另一個(gè)有趣的現(xiàn)象是 RansomHub RaaS 的崛起,它吸收了大量來(lái)自 LockBit 和 BlackCat 的流離失所的運(yùn)營(yíng)商。根據(jù) Camichel 的數(shù)據(jù),RansomHub 在 2024 年的受害者數(shù)量最多,盡管 2024 年 2 月才出現(xiàn),但根據(jù)鏈上數(shù)據(jù),它躋身 2024 年十大犯罪類型之列。

事件響應(yīng)數(shù)據(jù)顯示,索要金額和支付金額之間的差距繼續(xù)擴(kuò)大;在 2024 年下半年,這兩個(gè)因素之間的差異為 53%。事件響應(yīng)公司的報(bào)告表明,大多數(shù)客戶選擇完全不付款,這意味著實(shí)際差距比下面的數(shù)字顯示的要大。

我們采訪了網(wǎng)絡(luò)安全事件響應(yīng)公司 Kivu Consulting 的 EMEA 事件響應(yīng)總監(jiān) Dan Saunders,以了解有關(guān)這種受害者恢復(fù)力的更多信息。 “根據(jù)我們的數(shù)據(jù),大約 30% 的談判最終以付款或受害者決定支付贖金告終。通常,這些決定是基于被泄露數(shù)據(jù)的感知價(jià)值做出的,”他表示。同樣,Cookson?指出,由于網(wǎng)絡(luò)衛(wèi)生狀況和整體彈性的改善,受害者越來(lái)越能夠抵制要求并探索從攻擊中恢復(fù)的多種選擇。“他們最終可能會(huì)認(rèn)為解密工具是他們的最佳選擇,并協(xié)商減少最終付款,但更常見的是,他們發(fā)現(xiàn)從最近的備份中恢復(fù)是更快、更具成本效益的途徑,”她補(bǔ)充道。無(wú)論最初的要求是什么,最終付款金額通常在 150,000 美元到 250,000 美元之間。

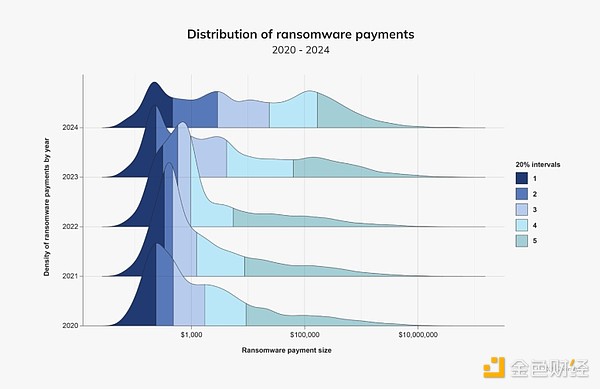

從下圖中我們可以看到勒索軟件支付分布在 2024 年的演變。2020 年,勒索軟件支付有一個(gè)長(zhǎng)尾但只有一個(gè)高峰,但在 2024 年,勒索軟件參與者分為三類。一些勒索軟件參與者,例如 Phobos,平均支付額在 500 美元至 1,000 美元以下。另一個(gè)集群在 10,000 美元左右,第三個(gè)集群的支付額超過(guò) 100,000 美元,其中一些達(dá)到 100 萬(wàn)美元。我們還看到更多事件處于分布的高端,這意味著超過(guò) 100 萬(wàn)美元的攻擊比例更大。

這種細(xì)分反映了 Cookson 觀察到的勒索軟件參與者格局的變化,較小的團(tuán)體主導(dǎo)著低價(jià)值和中等價(jià)值的支付,而異常的 7-8 位數(shù)贖金將分布向右推向第三類支付。

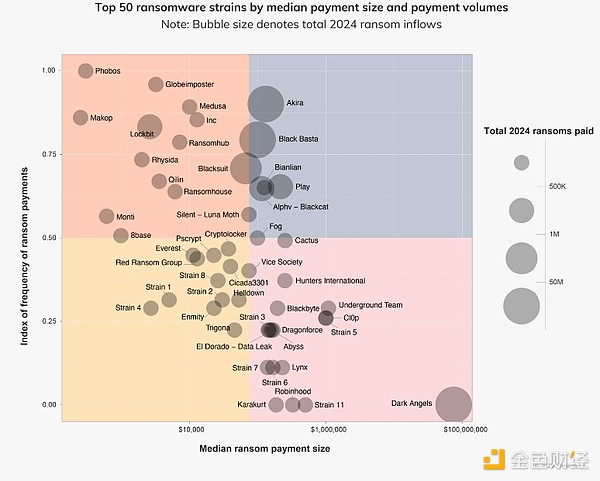

在下圖中,我們可以看到哪些壓力在勒索總價(jià)值(氣泡大小)、中位支付規(guī)模(X 軸)和勒索事件指數(shù)(Y 軸)方面是最糟糕的。

了解勒索軟件洗錢方法可以為了解后漏洞利用威脅行為者的行為提供重要見解,使執(zhí)法部門能夠更有效地做出反應(yīng),并在某些情況下根據(jù)既定模式預(yù)測(cè)未來(lái)的行動(dòng)。

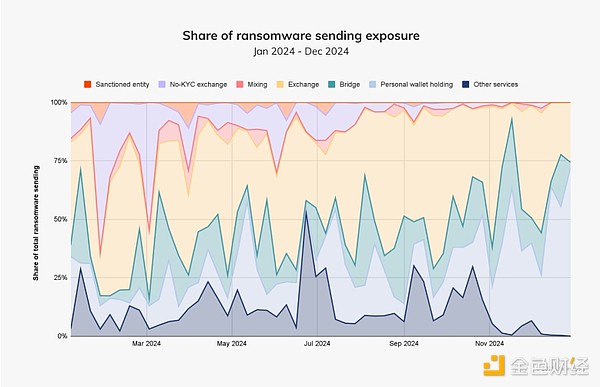

在下圖中,我們看到贖金資金主要通過(guò)中心化交易所 (CEX)(用于資金外流)、個(gè)人錢包(用于持有資金)和橋梁(試圖掩蓋資金流動(dòng))。我們注意到 2024 年混幣器的使用量大幅下降。從歷史上看,混幣服務(wù)通常占勒索軟件季度洗錢流量的 10% 到 15%。多年來(lái),勒索軟件參與者之間混合服務(wù)的減少非常有趣,也證明了制裁和執(zhí)法行動(dòng)(例如針對(duì) Chipmixer、Tornado Cash 和 Sinbad 的行動(dòng))的破壞性影響。我們注意到,勒索軟件參與者越來(lái)越依賴跨鏈橋來(lái)代替混幣器,以促進(jìn)他們的資金外流。相比之下,CEX 仍然是勒索軟件洗錢策略的中流砥柱,2024 年對(duì)此類服務(wù)的依賴略高于平均水平(39%,而 2020 年至 2024 年期間為 37%)。

值得一提的是,個(gè)人錢包中存放著大量資金。奇怪的是,勒索軟件運(yùn)營(yíng)商是一個(gè)主要受經(jīng)濟(jì)動(dòng)機(jī)驅(qū)動(dòng)的群體,他們比以往任何時(shí)候都更不愿意套現(xiàn)。我們認(rèn)為這主要是由于執(zhí)法部門針對(duì)參與或協(xié)助勒索軟件洗錢的個(gè)人和服務(wù)采取了不可預(yù)測(cè)和果斷的行動(dòng),導(dǎo)致威脅行為者對(duì)資金安全存放地點(diǎn)感到不安全。

雖然上圖中任何一種趨勢(shì)的背后都可能有多種因素,但自 2024 年 10 月以來(lái)無(wú) KYC 交易所使用率的下降可能歸因于俄羅斯交易所 Cryptex 的指定以及德國(guó)聯(lián)邦刑事警察局 (BKA) 查封了 47 家俄語(yǔ)無(wú) KYC 加密貨幣交易所——這兩項(xiàng)行動(dòng)均發(fā)生在 2024 年 9 月。這些執(zhí)法行動(dòng)的時(shí)間,再加上勒索軟件流入無(wú) KYC 交易所的時(shí)期,是顯而易見的。

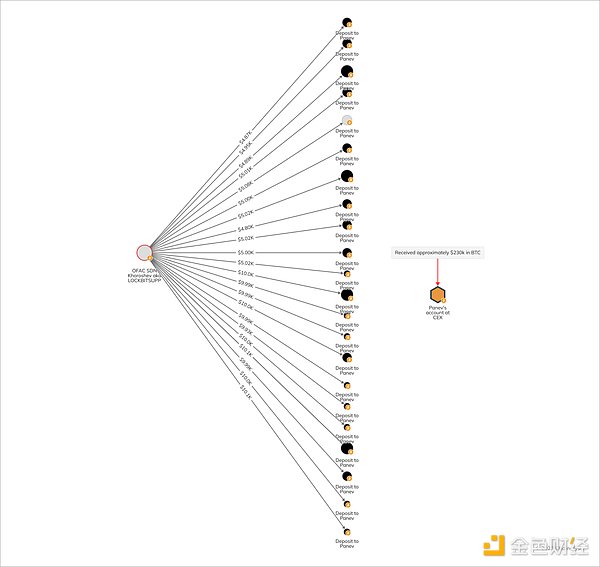

2019 年至 2024 年期間,以色列和俄羅斯雙重國(guó)籍的 Rostislav Panev 據(jù)稱在支持 LockBit 方面發(fā)揮了關(guān)鍵作用。他被指控為該組織開發(fā)了幾種工具,其中一種工具使攻擊者能夠從連接到受感染系統(tǒng)的任何打印機(jī)上打印贖金單,據(jù)報(bào)道,他因此獲得了約 230,000 美元的比特幣 (BTC)。雖然包括 LockBit 管理員 Dimitry Yuryevich Khoroshev 在內(nèi)的俄羅斯國(guó)民此前曾因參與這些攻擊而受到制裁,但重要的是要認(rèn)識(shí)到勒索軟件確實(shí)是一種全球威脅,涉及來(lái)自世界各地的參與者。Panev 目前在以色列等待被引渡到美國(guó),他因密謀實(shí)施欺詐、網(wǎng)絡(luò)犯罪、電信欺詐和其他罪行而被通緝。

在 Reactor 圖表中,我們可以看到,根據(jù)起訴書,從 2022 年開始,每?jī)芍軓?Khoroshev 轉(zhuǎn)移約 5,000 美元的 BTC。然后,從 2023 年 7 月到 2024 年初,每月約有 10,000 美元的 BTC 被轉(zhuǎn)移到 Khoroshev。

Panev?的被捕可能對(duì) LockBit 的重組能力造成重大打擊,并強(qiáng)調(diào),即使在犯罪發(fā)生多年后,區(qū)塊鏈的透明性和不可篡改性仍使執(zhí)法部門能夠追蹤非法活動(dòng)并打擊跨國(guó)網(wǎng)絡(luò)犯罪集團(tuán)。LockBit 的被取締和帕內(nèi)夫的被捕是 2024 年的重大勝利,并引發(fā)了向更加分散和協(xié)調(diào)性更差的生態(tài)系統(tǒng)的轉(zhuǎn)變。

除了講俄語(yǔ)的網(wǎng)絡(luò)犯罪分子外,在過(guò)去幾年中,伊朗國(guó)民還因參與協(xié)助和實(shí)施勒索軟件攻擊而受到美國(guó)財(cái)政部外國(guó)資產(chǎn)控制辦公室 (OFAC) 的制裁。我們之前還注意到,有鏈上證據(jù)表明 LockBit 關(guān)聯(lián)公司與伊朗勒索軟件毒株合作,并在伊朗交易所存入資金。

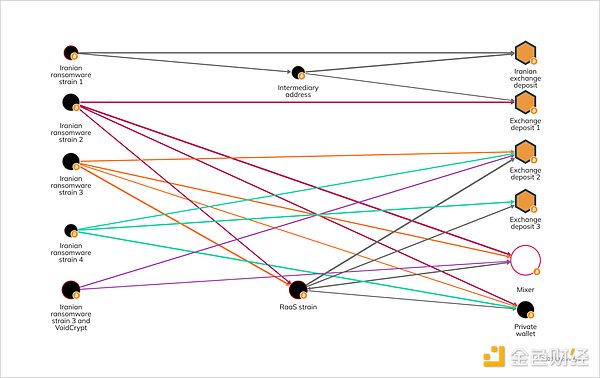

幸運(yùn)的是,通過(guò)我們的鏈上分析,我們可以識(shí)別伊朗參與者,因?yàn)樗麄冋谥厮芷放苹蜣D(zhuǎn)向不同的 RaaS。正如我們?cè)谙旅娴?Chainalysis Reactor 圖表中看到的那樣,我們將四種不同的勒索軟件毒株與同一個(gè)伊朗威脅行為者聯(lián)系起來(lái),后者很可能也部署了一種流行的 RaaS 毒株。我們還看到存款地址在多個(gè)全球交易所被重復(fù)使用,將這些看似不同的毒株聯(lián)系起來(lái)——不僅相互聯(lián)系,而且還證實(shí)了運(yùn)營(yíng)商與伊朗的關(guān)系。

自 Akira 出現(xiàn)以來(lái),它已被證明能夠成功利用漏洞(尤其是在企業(yè)環(huán)境中),并通過(guò)一系列引人注目的攻擊獲得了關(guān)注。正如我們上面提到的,Akira 是唯一一個(gè)在 2024 年下半年加大力度的十大勒索軟件。

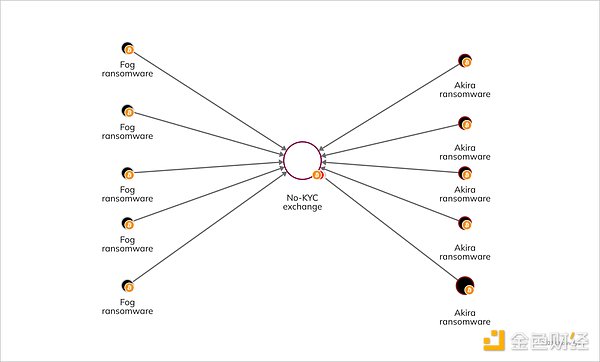

2024 年 9 月,一種新的勒索軟件 Fog 進(jìn)入現(xiàn)場(chǎng),此后表現(xiàn)出與 Akira 非常相似的針對(duì)關(guān)鍵漏洞的能力。這兩個(gè)組織主要專注于利用 VPN 漏洞,這使他們能夠未經(jīng)授權(quán)訪問(wèn)網(wǎng)絡(luò)并因此部署勒索軟件。

Akira 和 Fog 都使用了相同的洗錢方法,這與其他勒索軟件不同,進(jìn)一步支持了它們之間的聯(lián)系。例如,以下 Chainalysis Reactor 圖表顯示,由 Akira 和 Fog 運(yùn)營(yíng)的幾個(gè)錢包已將資金轉(zhuǎn)移到同一個(gè)無(wú) KYC 交易所。

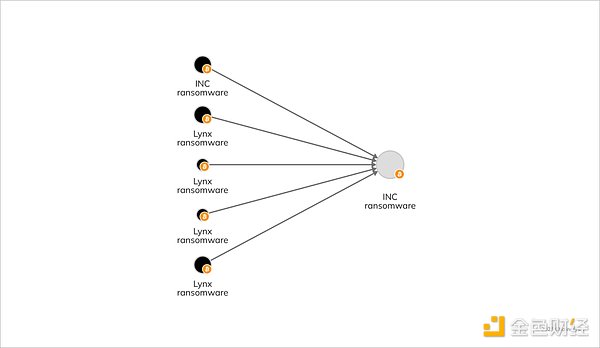

除了 Akira 與 Fog 的關(guān)系外,我們還通過(guò)檢查類似的鏈上行為發(fā)現(xiàn)了 INC 和 Lynx 勒索軟件變體之間的聯(lián)系。網(wǎng)絡(luò)安全研究人員還注意到這兩個(gè)變體共享源代碼。

這些重疊的關(guān)系說(shuō)明了勒索軟件生態(tài)系統(tǒng)中更廣泛的趨勢(shì):為了應(yīng)對(duì)執(zhí)法部門加強(qiáng)的審查,網(wǎng)絡(luò)犯罪策略不斷發(fā)展。

2024 年的勒索軟件反映了執(zhí)法行動(dòng)、受害者抵御能力的提高以及新興攻擊趨勢(shì)所推動(dòng)的變化。打擊行動(dòng)以及與事件響應(yīng)公司和區(qū)塊鏈專家的合作有助于瓦解許多勒索軟件團(tuán)體,降低其盈利能力。受害者還表現(xiàn)出對(duì)贖金要求的更大抵制,從而擴(kuò)大了贖金要求和付款之間的差距。

在執(zhí)法壓力下,金融策略繼續(xù)適應(yīng),盡管惡意行為者在洗錢方面面臨越來(lái)越大的困難。持續(xù)的合作和創(chuàng)新的防御措施對(duì)于鞏固 2024 年取得的進(jìn)展仍然至關(guān)重要。